فحص أمني شامل: كشف ثغرات BAC وتسريب المعلومات الحساسة.

تفاصيل العمل

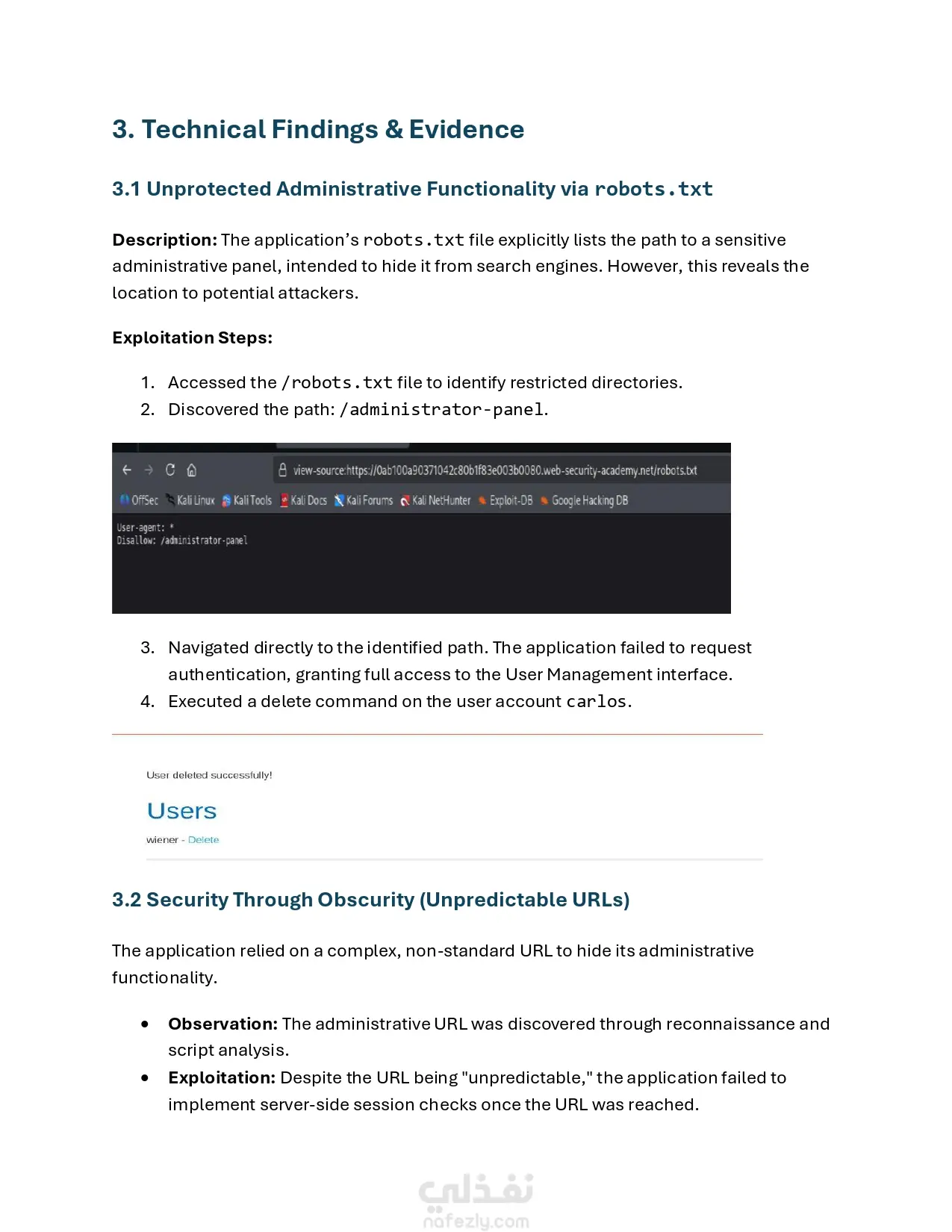

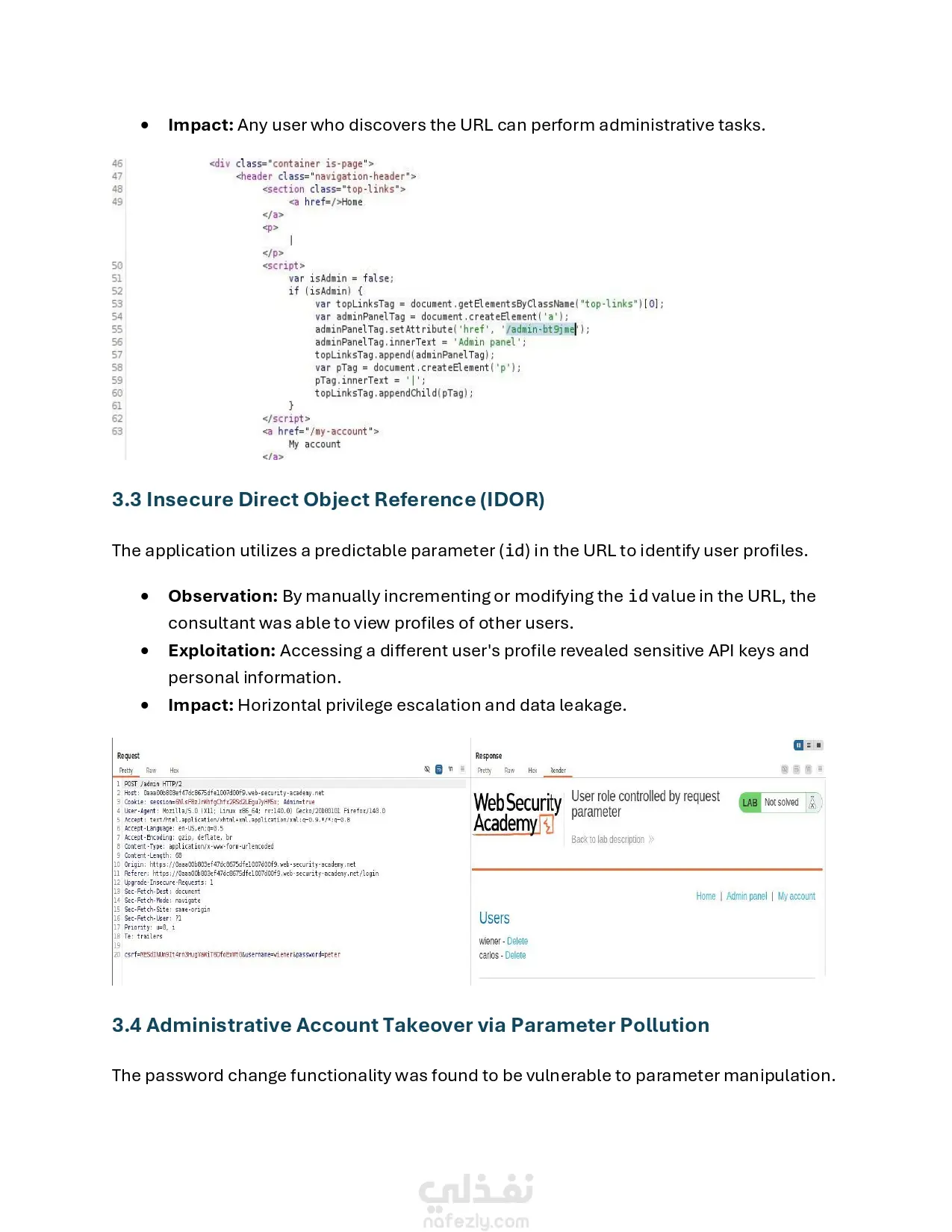

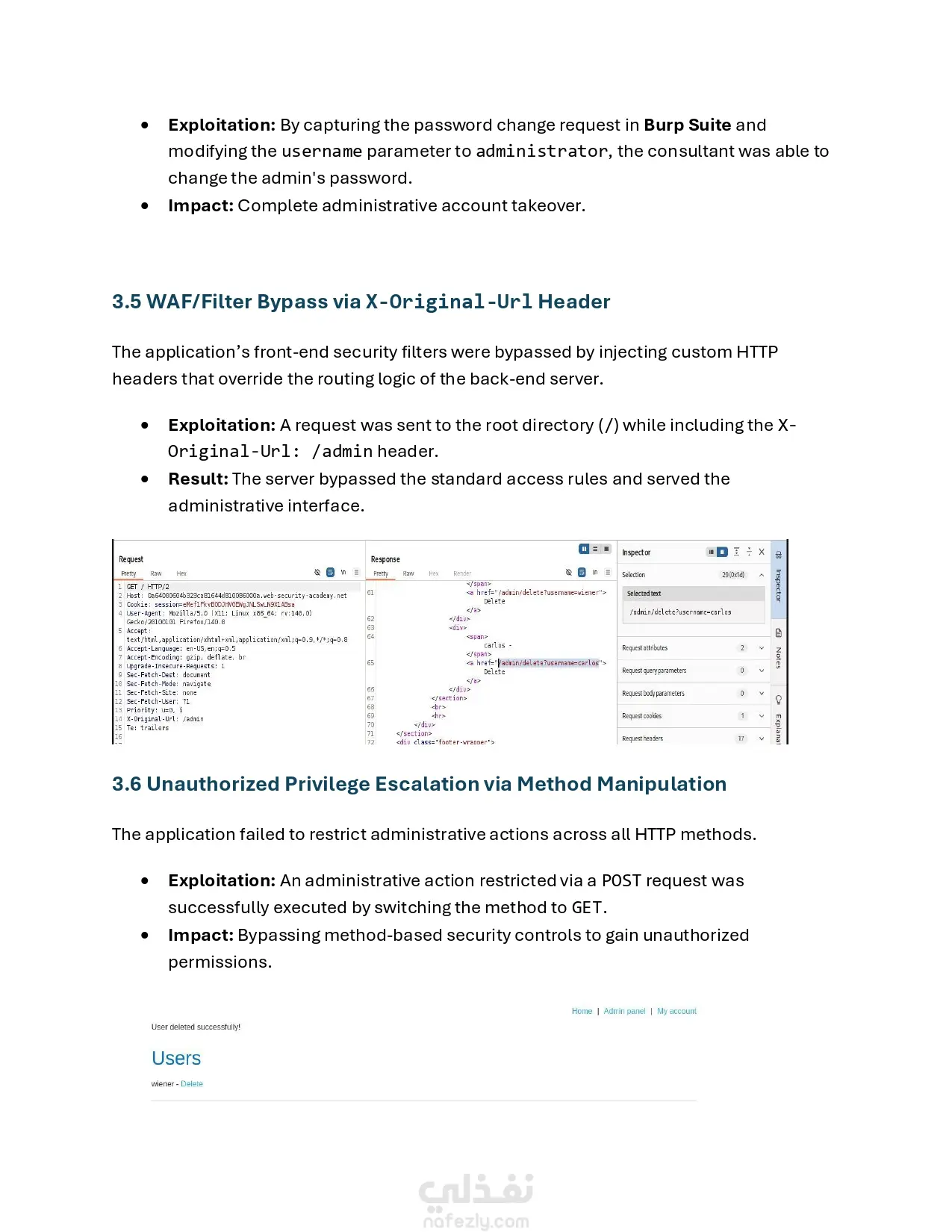

تم فحص تطبيق الويب وتحديد نقاط الضعف التي تؤدي إلى تسريب بيانات حساسة: تحليل رسائل الخطأ (Error Messages): فحص كيفية استجابة الخادم للمدخلات غير الصالحة، حيث تبيّن أن النظام يسرب تفاصيل برمجية وإصدارات تقنية (مثل Apache Struts 2 2.3.31). فحص صفحات التصحيح (Debug Pages): الوصول إلى ملفات مثل phpinfo.php التي تكشف عن إعدادات الخادم الداخلية ومفاتيح سرية (Secret Keys). تحليل ملفات النسخ الاحتياطي (Backup Files): العثور على ملفات برمجية مسربة عبر المسارات غير المحمية (مثل /backup) تكشف عن شيفرة المصدر وقواعد البيانات. فحص سجلات التحكم في الإصدار (Git Repository): اكتشاف ملفات .git المكشوفة التي أدت إلى استرجاع سجلات التعديلات وكلمات مرور المشرفين المسربة. ثانياً: تقييم ثغرات كسر التحكم في الوصول (Broken Access Control) تم تقييم قدرة المستخدمين غير المصرح لهم على تجاوز القيود الأمنية والوصول إلى وظائف إدارية: تجاوز واجهات الإدارة غير المحمية: الوصول إلى لوحات تحكم المشرفين عبر تخمين المسارات أو تحليل ملف robots.txt. التلاعب بالمعلمات (Parameter Manipulation): الوصول إلى بيانات مستخدمين آخرين أو تعديلها من خلال تغيير أرقام التعريف (IDs) في الرابط. تجاوز المصادقة عبر العناوين المخصصة (Header Bypass): استخدام عناوين مثل X-Custom-IP-Authorization لإيهام النظام بأن الطلب قادم من بيئة داخلية (Localhost) للوصول إلى صلاحيات محظورة. تجاوز القيود عبر المسارات البديلة: استخدام تقنيات مثل X-Original-Url لتوجيه الخادم لفتح صفحات إدارية محمية. ثالثاً: ملخص النتائج والتوصيات (Impact & Mitigation)تحليل المخاطر: هذه الثغرات تمنح المهاجم رؤية كاملة لبنية النظام، مما يسهل عمليات اختراق الحسابات أو السيطرة الكاملة على الموقع.التوصيات الفنية: تضمن التقرير حلولاً لإغلاق هذه الثغرات، مثل إعداد رسائل خطأ مخصصة، وتأمين ملفات الإعدادات، وفرض قيود صارمة على صلاحيات الوصول من جهة الخادم. الأدوات المستخدمة (Tools Used): Burp Suite Professional: لتحليل واعتراض حركة البيانات والتلاعب بالطلبات البرمجية. Kali Linux OS: البيئة التشغيلية المتكاملة لاختبار الاختراق. Git Tools: لفحص السجلات التاريخية واستعادة البيانات الحساسة المسربة. Command Line Interface (CLI): لتنفيذ عمليات سحب البيانات الآلية (Wget).

مهارات العمل

بطاقة العمل

طلب عمل مماثل