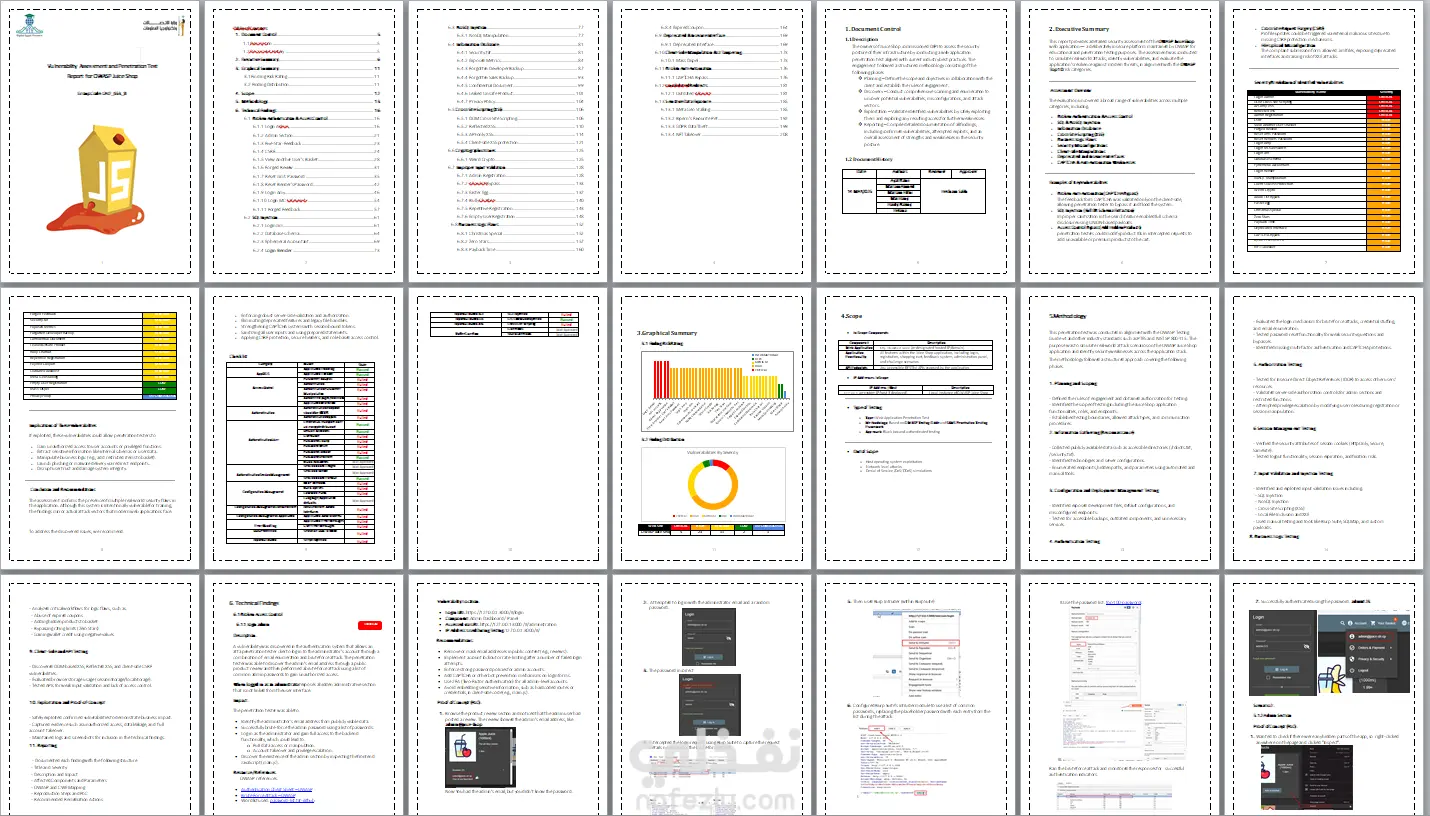

اختبار اختراق مع عمل تقرير Word ك (Penetration Testing Report)

تفاصيل العمل

ده تقرير عملته بعد اختبار اختراق لموقع لمشروع سابق بصيغة Word وطبقته على نطاق محدد وفق معايير OWASP / PTES. التقرير موجّه للفريق الفني والإدارة معًا، ومصاغ بلغة تقنية واضحة وسهلة الفهم. المحتوى الرئيسي: مقدمة عن الجهة والنطاق وأهداف الاختبار (Blackbox/Graybox/Whitebox). منهجية العمل: Recon → Scanning → Exploitation → Post-Exploitation → Reporting، مع ذكر الأدوات المستخدمة لكل مرحلة (مثال: Burp, Nmap, SQLMap). نتائج مفصّلة لكل ثغرة: النوع، درجة الخطورة، PoC مدعوم بلقطات أو طلبات HTTP، وتأثيرها العملي. توصيات إصلاح عملية ومرتبة بالأولوية. ملخص تنفيذي يسهل على الإدارة فهم الوضع العام واتخاذ قرارات سريعة. مخرجات التسليم: ملف Word قابل للتعديل، جدول أولويات بالثغرات، نسخة مختصرة للـC-Level، وإمكانية إعادة الفحص بعد تطبيق التصحيحات. مزايا التقرير: متاح بالعربي والإنجليزي، قابل للتسليم كوثيقة رسمية للمناقشة أو للتسليم لفريق التطوير، والالتزام بالسرية وNDA عند الطلب.

بطاقة العمل

طلب عمل مماثل