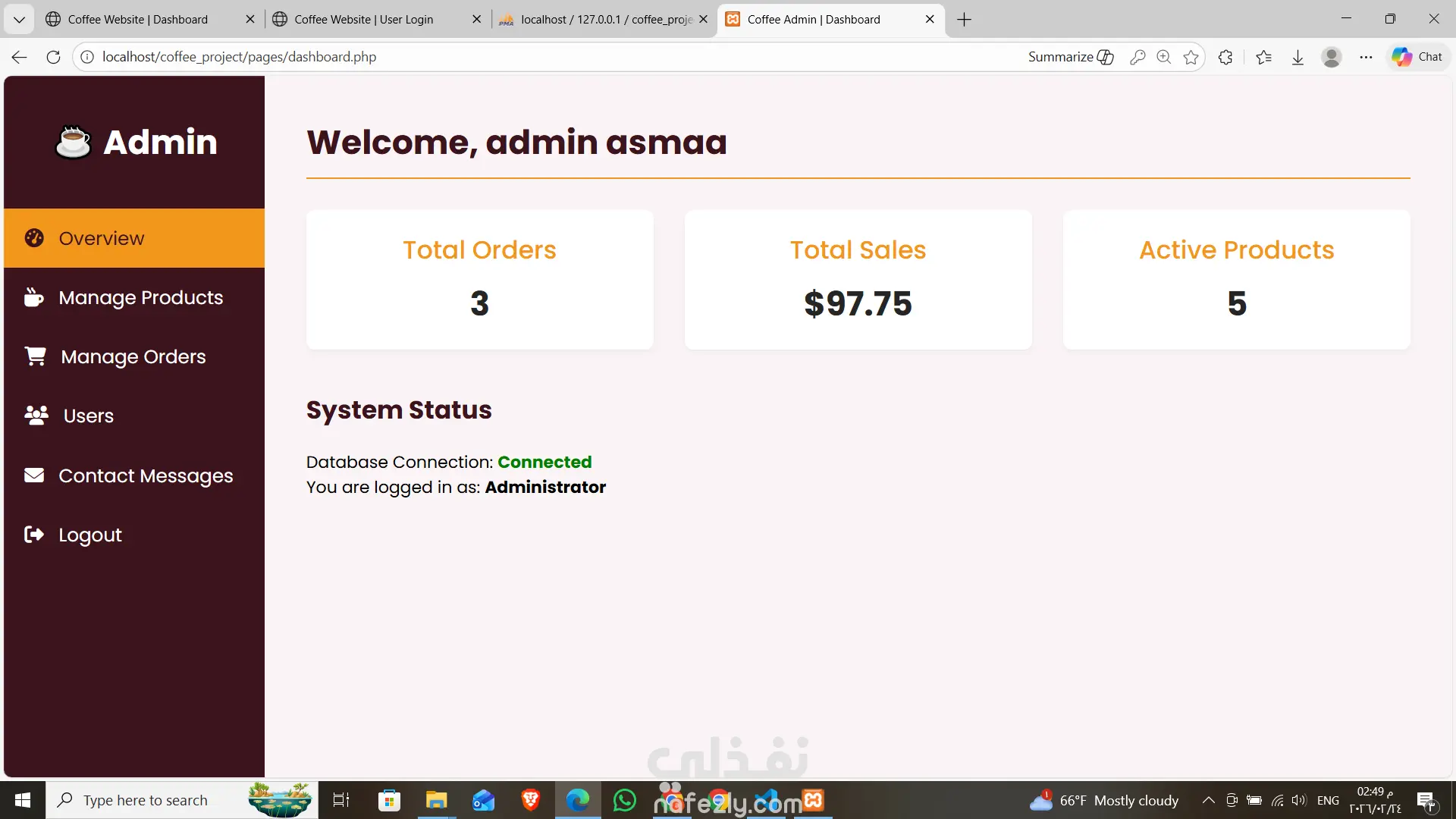

Dashboard for Restaurant

تفاصيل العمل

اسم المشروع: لوحة تحكم مطعم أونلاين نبذة عن المشروع: لوحة تحكم لمطعم لإدارة الطلبات، الحجوزات، والمنيو بشكل مركزي. الهدف هو تسهيل متابعة كل الأنشطة في المطعم بشكل لحظي وواضح للموظفين والإدارة. مكونات الـ Dashboard: 1. ملخص الطلبات: عدد الطلبات الجديدة، المكتملة، والمعلقة. عرض سريع لأهم الطلبات الحالية. 2. إحصائيات المبيعات: إجمالي المبيعات اليومية، الأسبوعية، والشهرية. مقارنة الأداء بين الفترات المختلفة. 3. حالة الطاولات: عرض الطاولات المحجوزة، الفارغة، والمشغولة. 4. إدارة المنيو: إمكانية تعديل أو إضافة أصناف الطعام بسرعة. تحديث الأسعار والصور بشكل مباشر. 5. تنبيهات وإشعارات: إشعارات عند وصول طلب جديد أو تعديل حجز. 6. تقارير مفصلة: تقارير عن أكثر الأطباق مبيعًا، العملاء النشطين، وأوقات الذروة. التقنيات المستخدمة: الواجهة الأمامية: HTML، CSS، JavaScript، Bootstrap الرسوم البيانية والإحصائيات: Chart.js أو Google Charts الواجهة الخلفية: PHP قاعدة البيانات: MySQL أدوات التطوير: VS Code، XAMPP/WAMP مميزات العمل: عرض كل المعلومات المهمة في صفحة واحدة بوضوح. تصميم متجاوب وسهل الاستخدام لجميع الموظفين. إمكانية إدارة المطعم بشكل لحظي ومباشر بدون الحاجة لبرنامج خارجي.

مهارات العمل

بطاقة العمل

طلب عمل مماثل